En el mundo digital, donde la información se ha convertido en el activo más valioso, los ciberdelincuentes no escatiman esfuerzos en desarrollar nuevas estrategias para infiltrarse en los sistemas y robar datos confidenciales. Entre sus métodos más sigilosos y peligrosos se encuentran los ataques de inyección SQL (SQL Injection).

Tabla de contenidos

Toggle¿Qué es un ataque SQL Injection?

Imagina una base de datos como una caja fuerte que almacena información confidencial. Un ataque SQL Injection es como un método que los ciberdelincuentes utilizan para abrir esa caja fuerte y robar su contenido.

Estos ataques aprovechan vulnerabilidades en las aplicaciones web que permiten a los atacantes inyectar código SQL malicioso en las consultas que se envían a la base de datos. Al ejecutar este código malicioso, los atacantes pueden obtener acceso no autorizado a información sensible, modificar datos o incluso tomar el control de la base de datos.

¿Cómo funcionan los ataques SQL Injection?

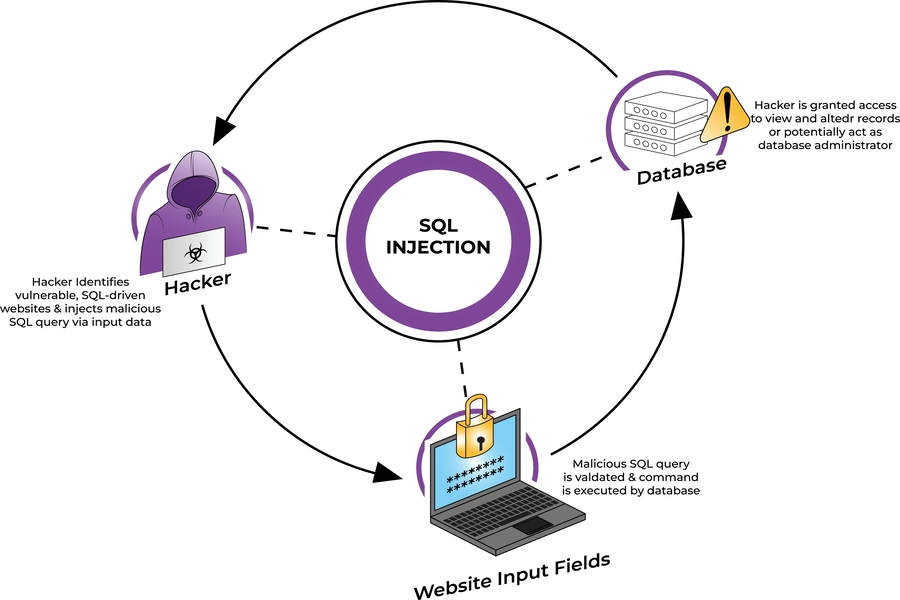

Los ataques SQL Injection se basan en tres pasos principales:

-

Identificación de vulnerabilidades: El atacante busca vulnerabilidades en las aplicaciones web que permitan inyectar código SQL. Estas vulnerabilidades suelen encontrarse en formularios de entrada de datos, campos de búsqueda o URLs.

-

Inyección de código SQL: El atacante introduce código SQL malicioso en la aplicación web a través de una de las vulnerabilidades identificadas. Este código puede ser tan simple como una cadena de caracteres o una consulta SQL completa.

-

Explotación de la vulnerabilidad: La aplicación web vulnerable ejecuta el código SQL malicioso inyectado, lo que permite al atacante obtener acceso no autorizado a la base de datos.

¿Cómo pueden afectar los ataques SQL Injection a tus datos?

Los ataques SQL Injection pueden tener graves consecuencias para la seguridad de tus datos y la integridad de tus sistemas. Algunos de los riesgos más comunes incluyen:

-

Robo de información sensible: Los atacantes pueden robar datos confidenciales como nombres de usuario, contraseñas, números de tarjetas de crédito o información financiera.

-

Modificación de datos: Los atacantes pueden modificar o eliminar datos importantes, lo que puede causar daños económicos o reputacionales.

Pérdida de control de la base de datos: En los casos más graves, los atacantes pueden tomar el control total de la base de datos, lo que les permite realizar acciones como bloquear el acceso legítimo, instalar malware o incluso destruir los datos

¿Cómo prevenir ataques SQL Injection en aplicaciones web?

La prevención de ataques SQL Injection es una responsabilidad fundamental para cualquier desarrollador web. Implementar las siguientes prácticas recomendadas puede contribuir significativamente a proteger las aplicaciones web de estas vulnerabilidades:

Validación y saneamiento de entradas

-

Validar todos los datos de entrada: Es crucial validar todos los datos que se introducen en la aplicación web, ya sea a través de formularios, campos de búsqueda o URLs. Esto implica verificar el formato, el tipo y el rango de valores permitidos para cada campo de entrada.

-

Sanear las entradas de datos: Una vez validados los datos, es necesario aplicar técnicas de saneamiento para eliminar cualquier carácter o secuencia de caracteres que pueda ser utilizada para inyectar código SQL malicioso. Existen diversas funciones y métodos de saneamiento disponibles en diferentes lenguajes de programación.

Utilizar parámetros preparados

Los parámetros preparados son una técnica de programación segura para ejecutar consultas SQL. Estos parámetros separan los datos de la consulta en sí, lo que impide que el código malicioso se interprete como parte de la consulta. La mayoría de los lenguajes de programación y frameworks web modernos ofrecen soporte para parámetros preparados.

Mantener las aplicaciones web actualizadas

Las actualizaciones de software suelen incluir parches de seguridad que corrigen vulnerabilidades conocidas a los ataques SQL Injection. Es fundamental instalar las actualizaciones de seguridad del sistema operativo, el framework web y las bibliotecas utilizadas en la aplicación web de manera regular.

Utilizar un firewall web

Un firewall web puede actuar como una barrera de primera línea contra ataques SQL Injection y otras amenazas cibernéticas. Los firewalls web pueden filtrar el tráfico entrante y bloquear solicitudes maliciosas que intenten explotar vulnerabilidades conocidas.

Realizar pruebas de penetración regulares

Es recomendable realizar pruebas de seguridad periódicas en las aplicaciones web para identificar y corregir posibles vulnerabilidades, incluyendo aquellas relacionadas con ataques SQL Injection. Existen diversas herramientas y metodologías disponibles para realizar pruebas de seguridad, como pruebas de penetración o análisis estático de código.

Concienciar a los usuarios

Educar a los usuarios sobre las prácticas seguras en línea puede contribuir a prevenir ataques SQL Injection de phishing u otras técnicas de ingeniería social. Es importante que los usuarios eviten hacer clic en enlaces sospechosos, introducir información personal en sitios web no confiables y mantener sus contraseñas seguras.

¿Tiene dudas con la ciberseguridad de tu empresa? ¡Cibersafety podemos ayudarte!

En Cibersafety, entendemos la importancia de mantener la seguridad de tu empresa en un entorno digital cada vez más complejo y amenazante. Explora nuestro conjunto de servicios y descubre cómo podemos ayudarte a proteger tu empresa contra las amenazas cibernéticas. ¡Contáctanos hoy mismo para comenzar!