¿Te preocupa que los accesos no autorizados estén poniendo en riesgo tus sistemas y datos sensibles?

¿Tienes miedo de que un usuario malintencionado se aproveche de un acceso no vigilado?

¿Cómo saber si un acceso fuera de hora es una brecha o solo un error?

¿No estás seguro de quién está accediendo a qué información?

%

de las brechas de seguridad están relacionadas con accesos no autorizados o comportamientos anómalos

%

de las amenazas internas notificadas fueron consecuencia de la acción de un empleado o proveedor descuidado

%

aumento en los últimos dos años del número total de incidentes de amenazas internas

%

aumento de gasto de las organizaciones afectadas por amenazas internas respecto a años anteriores

Evita riesgos y optimiza procesos

¿Qué protegemos?

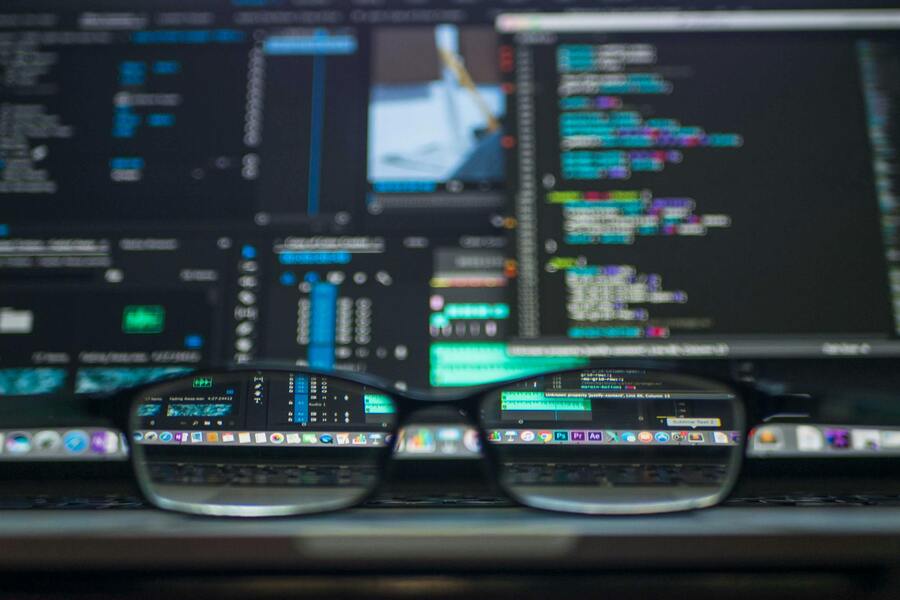

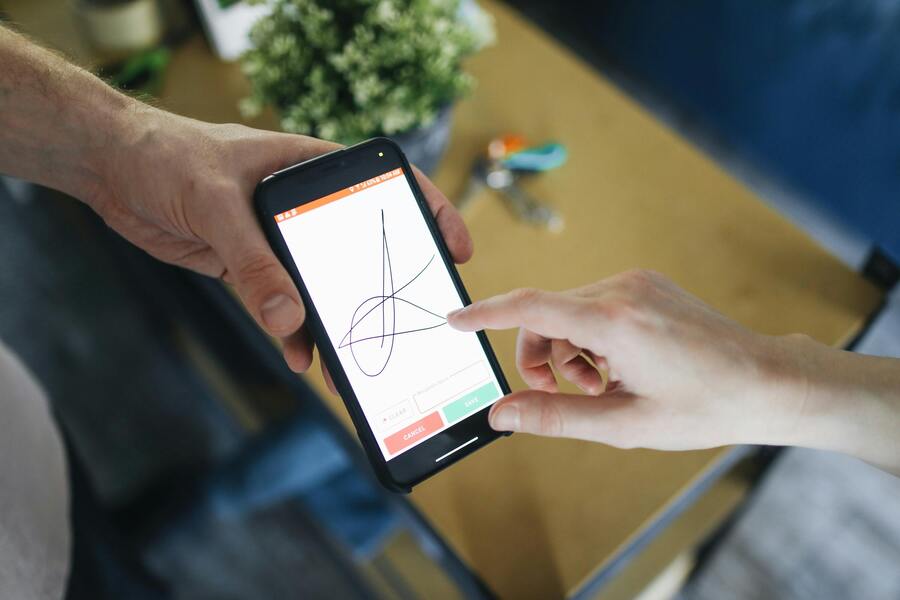

Nuestro servicio de Análisis de Comportamiento (UBA) utiliza inteligencia artificial y aprendizaje automático para detectar actividades anómalas en tiempo real, como accesos fuera de horarios habituales o acciones no autorizadas por empleados o contratistas. Ante un comportamiento sospechoso, se solicita una verificación directa al usuario para confirmar su identidad y actividad, evitando accesos no autorizados. Si la verificación no es exitosa, el sistema genera alertas automáticas para el equipo de seguridad. Además, se adapta a las necesidades específicas de tu organización, mejorando la precisión en la detección de amenazas, y garantiza el cumplimiento de normativas de seguridad y privacidad. Con nuestro servicio, proteges tu empresa de riesgos internos y externos, manteniendo el control total sobre el acceso a sistemas y datos sensibles.

¿Qué permite nuestro servicio?

¿Por qué elegirnos?

A diferencia de soluciones automatizadas sin supervisión, nuestro equipo analiza, planifica y ejecuta las actualizaciones con un enfoque adaptado a cada entorno empresarial.

La seguridad no tiene horario. Contamos con un equipo disponible en todo momento para responder ante cualquier incidente o imprevisto.

Nos adaptamos a tu entorno y te ofrecemos un análisis detallado y personalizado, garantizando que tu empresa esté protegida de acuerdo con sus flujos de trabajo y patrones únicos.

Utilizamos inteligencia artificial y aprendizaje automático para ofrecerte una solución potente, sencilla y efectiva.

Proporcionamos informes completos sobre el estado de seguridad de tu empresa, asegurando transparencia y trazabilidad en cada acción realizada.

Nuestros expertos se forman constantemente para mantenerse al día con las tecnologías líderes y las nuevas amenazas del sector.