En un hecho que ha conmocionado al mundo de la ciberseguridad, 270 GB de código fuente y datos internos del The New York Times se han filtrado en un foro online. La información robada incluye desde documentación de TI hasta herramientas de infraestructura y, según se afirma, incluso el código fuente del popular juego viral Wordle. Esta filtración masiva representa un grave riesgo para la seguridad del periódico y pone en jaque la privacidad de sus empleados y lectores.

Tabla de contenidos

ToggleDetalles de la filtración

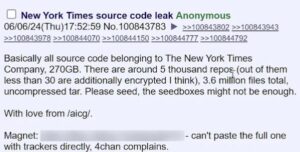

La filtración fue descubierta por primera vez en el foro online 4chan, donde un usuario anónimo publicó un archivo torrent con los datos robados. Se estima que el archivo contiene alrededor de 5.000 repositorios y 3,6 millones de archivos, lo que lo convierte en una de las filtraciones de datos más grandes de la historia reciente.

Según se ha informado, la filtración se produjo en enero de 2024 tras la exposición de las credenciales de una plataforma de código de terceros basada en la nube. Aunque el New York Times no ha confirmado qué plataforma era, algunos expertos apuntan a que podría tratarse de GitHub.

Vector de entrada de los ciberatacantes

Según las investigaciones, la filtración se produjo en enero de 2024 tras la exposición de las credenciales de una plataforma de código de terceros basada en la nube. Aunque el New York Times no ha confirmado qué plataforma era, algunos expertos apuntan a que podría tratarse de GitHub.

Los ciberatacantes habrían obtenido las credenciales de acceso a la plataforma de código a través de técnicas de phishing o ingeniería social. Una vez dentro, habrían podido acceder a los repositorios de código del New York Times y descargar la información.

Impacto de la filtración

Las consecuencias de esta filtración de datos aún se están evaluando, pero se teme que pueda tener un impacto significativo en la seguridad del New York Times. La información robada podría ser utilizada por actores maliciosos para lanzar ataques cibernéticos, robar información confidencial o incluso desarrollar malware dirigido específicamente al periódico.

Además, la filtración del código fuente podría exponer vulnerabilidades en los sistemas del New York Times, lo que los hace más susceptibles a ataques. Esto podría poner en riesgo la información de los empleados y lectores del periódico.

Respuesta del New York Times

El New York Times ha confirmado la filtración y ha declarado que está investigando el incidente para determinar su alcance y tomar las medidas necesarias para proteger sus sistemas. El periódico también ha asegurado que la violación no ha afectado a sus sistemas corporativos internos ni ha tenido impacto en sus operaciones.

Buenas prácticas para evitar ataques de este tipo

Las organizaciones, sin importar su tamaño o sector, deben tomar las medidas necesarias para proteger sus datos de accesos no autorizados. Entre las medidas de seguridad que se pueden implementar destacan:

- Utilizar contraseñas seguras y complejas: Las contraseñas deben ser largas, difíciles de adivinar y contener una combinación de letras, números y símbolos.

- Implementar la autenticación de dos factores (2FA): La autenticación de dos factores añade una capa adicional de seguridad al solicitar un segundo factor de autenticación, como un código enviado por SMS o una aplicación de autenticación, además de la contraseña.

- Mantener el software actualizado: Las actualizaciones de software suelen incluir parches de seguridad que corrigen vulnerabilidades conocidas. Es importante instalar las actualizaciones lo antes posible.

- Capacitar a los empleados en materia de seguridad cibernética: Los empleados deben ser conscientes de los riesgos de seguridad cibernética y saber cómo protegerse de amenazas como el phishing y la ingeniería social.

- Realizar auditorías de seguridad regulares: Las auditorías de seguridad regulares pueden ayudar a identificar y corregir vulnerabilidades en los sistemas de TI.

Tendencias y Desafíos en Ciberseguridad

Fortalecimiento del factor humano en ciberseguridad: El ser humano sigue siendo el eslabón más débil en la ciberseguridad, una realidad acentuada por el auge del teletrabajo y la creciente adopción de servicios en la nube. Por ello, es fundamental intensificar la formación en ciberseguridad para los empleados, centrando los esfuerzos en concienciación sobre phishing, ingeniería social y la implementación de autenticación multifactor (MFA), herramientas clave para blindar los sistemas contra accesos no autorizados.

Ciberseguridad en el teletrabajo y la nube: El teletrabajo y el uso masivo de infraestructuras en la nube, como IaaS, PaaS y SaaS, han incrementado las superficies de ataque, lo que requiere estrategias de seguridad más robustas. Soluciones como SD-WAN, Zero Trust y Seguridad como Servicio (SASE) permiten una gestión de riesgos más detallada y flexible, asegurando que únicamente los usuarios y dispositivos autorizados puedan acceder a los recursos críticos de la organización.

Protección de endpoints y redes móviles: Con la proliferación del trabajo remoto, garantizar la seguridad de los dispositivos finales (endpoints) se ha vuelto imprescindible. Los empleados utilizan múltiples dispositivos para acceder a los sistemas corporativos, lo que exige implementar soluciones avanzadas de Prevención de Pérdida de Datos (DLP), cifrado y seguridad móvil. Combinadas con un monitoreo continuo, estas medidas reducen significativamente el riesgo de fugas de información y fortalece la infraestructura.

Copias de seguridad y respuesta ante ransomware: El ransomware sigue siendo una de las amenazas más graves. Para contrarrestarlo, contar con copias de seguridad robustas es esencial, junto con planes de respuesta a incidentes (IR) que minimicen el impacto en caso de un ataque exitoso, reduciendo la pérdida de datos y daños operativos.

Cumplimiento normativo y privacidad de datos: La creciente complejidad de regulaciones como NIS 2 y GDPR obliga a las empresas a adherirse a normativas más rigurosas en cuanto a privacidad y seguridad de los datos. Para garantizar el cumplimiento, es crucial llevar a cabo auditorías periódicas y adoptar prácticas de desarrollo seguro (DevSecOps), asegurando que la seguridad esté integrada en cada fase del ciclo de vida del software.

Inteligencia Artificial para la defensa cibernética: Aunque la Inteligencia Artificial (IA) presenta ciertos riesgos, también es una poderosa herramienta para mejorar la ciberseguridad. Soluciones basadas en IA permiten detectar comportamientos anómalos en la red, anticipar amenazas antes de que se materialicen y automatizar respuestas a incidentes. No obstante, es necesario mitigar los riesgos asociados a la IA, como los ataques adversariales, que pueden comprometer su precisión.

Nuevas Tecnologías y Metodologías Emergentes

Zero Trust y SDN (Software-Defined Networking): El enfoque de Zero Trust ha ganado terreno en el ámbito empresarial, basándose en la premisa de no confiar automáticamente en ningún usuario, sea interno o externo, y controlar el acceso a los recursos mediante políticas estrictas de seguridad. El uso de SDN facilita una gestión centralizada y automatizada de la red, lo que refuerza la seguridad y reduce los tiempos de respuesta ante posibles amenazas.

Seguridad en la nube y SASE: Cada vez más empresas optan por modelos de seguridad basados en la nube como SASE, que combina funciones de red y seguridad en un único servicio. Este enfoque simplifica la protección y facilita el acceso seguro a las aplicaciones y datos corporativos, independientemente de la ubicación de los usuarios.

Autenticación robusta y gestión de identidad (IAM): La implementación de soluciones de Gestión de Identidades y Accesos (IAM) es esencial para asegurar el control sobre quién accede a los recursos y cuándo. Tecnologías como la autenticación multifactor (MFA) y la firma digital añaden capas adicionales de seguridad, reduciendo la probabilidad de robo de credenciales y accesos no autorizados.

Defensa contra ataques DDoS y cifrado avanzado: Los ataques de denegación de servicio distribuido (DDoS) siguen siendo un reto constante. Implementar soluciones específicas para mitigar este tipo de amenazas, junto con el uso de cifrado avanzado, tanto en tránsito como en reposo, ayuda a proteger la confidencialidad y la integridad de los datos.

Análisis forense y pruebas de penetración: Las pruebas de penetración y el análisis forense digital son cruciales para identificar y corregir vulnerabilidades antes de que puedan ser explotadas. Estas prácticas permiten a las organizaciones fortalecer sus defensas y preparar respuestas más efectivas ante incidentes de seguridad.

¿Quieres mejorar la protección de tus datos? ¡En Cibersafety podemos ayudarte!

En Cibersafety, entendemos la importancia de mantener la seguridad de tus datos en un entorno digital cada vez más complejo y amenazante. Explora nuestro conjunto de servicios y descubre cómo podemos ayudarte a proteger tu información contra las amenazas cibernéticas. ¡Contáctanos hoy mismo para comenzar!