¿CUÁL ES EL NIVEL DE RIESGO?

Información del Sector Alimentación

Probabilidad de ciberataque

ALTA PROBABILIDAD

La probabilidad de sufrir un ciberataque en la cadena de suministro es alta debido a la complejidad de las redes, la diversidad de proveedores y la creciente sofisticación de los ataques. Vulnerabilidades en software, errores de configuración, ataques de phishing y ransomware son algunas de las amenazas más comunes.

Impacto Potencial

ALTO IMPACTO

Un ciberataque en la cadena de suministro puede tener consecuencias devastadoras, como:

- Interrupción de las operaciones: Retrasos en la producción, escasez de inventario y dificultades para cumplir con los pedidos.

- Pérdidas financieras: Costos de recuperación, daños a la reputación y pérdida de clientes.

- Robo de propiedad intelectual: Exposición de secretos comerciales y tecnologías patentadas.

- Daños a la reputación: Pérdida de confianza de los clientes y socios comerciales.

Sensibilidad de los datos almacenados

Nivel de Riesgo

El riesgo de ciberataques en la cadena de suministro es alto debido a la complejidad de las operaciones, la gran cantidad de datos sensibles y la constante evolución de las amenazas cibernéticas.

Los datos manejados en la cadena de suministro son altamente sensibles e incluyen:

- Información de clientes: Datos personales, historial de compras y preferencias.

- Datos financieros: Información sobre pagos, contratos y transacciones.

- Datos de inventario: Información sobre productos, ubicaciones y niveles de stock.

- Datos de propiedad intelectual: Diseños, fórmulas y procesos de fabricación.

Cadena de suministros

Medidas preventivas para sector cadena de suministro

Un firewall actúa como un escudo, protegiendo tu red de ataques externos. Opta por firewalls de última generación con capacidades de detección de intrusiones y configúralos correctamente para permitir solo el tráfico necesario.

– Encriptación de datos: Es de vital importancia tener los datos y las comunicaciones con mecanismos de cifrado que impidan a los ciberdelincuentes acceder a la información confidencial

Exige a tus empleados el uso de contraseñas fuertes y únicas para cada cuenta. Recomienda el uso de administradores de contraseñas y establece políticas de rotación de contraseñas periódicas. Activa la autenticación de dos factores (2FA) para una mayor seguridad.

Invierte en la formación de tus empleados en ciberseguridad. Formación en la identificación de phishing, seguridad en la navegación web y protección de datos personales. Realiza simulacros de ataques cibernéticos para evaluar su preparación.

Divide tu red en segmentos más pequeños para limitar el impacto de un posible ataque. Aislar sistemas críticos puede prevenir la propagación de malware.

Mantén todos tus sistemas operativos, aplicaciones y dispositivos actualizados con los últimos parches de seguridad. Las actualizaciones suelen corregir vulnerabilidades que los ciberdelincuentes pueden explotar.

Realiza copias de seguridad de tus datos de forma regular y guárdalas en un lugar seguro y accesible. Prueba periódicamente tus respaldos para garantizar su integridad.

Establece un proceso eficiente para aplicar parches de seguridad de manera rápida y segura

Implementa controles de acceso basados en roles para limitar el acceso a los sistemas y datos a los usuarios autorizados

Utiliza herramientas de monitorización para detectar anomalías y actividades sospechosas en tu red

Desarrolla un plan de respuesta a incidentes cibernéticos que detalle los pasos a seguir en caso de sufrir un ataque

Los sistemas de control supervisorio y adquisición de datos (SCADA) son el corazón de las operaciones de las plantas de tratamiento de agua. Los ciberatacantes pueden manipular estos sistemas para alterar los procesos de tratamiento, contaminar el suministro o causar interrupciones en el servicio.

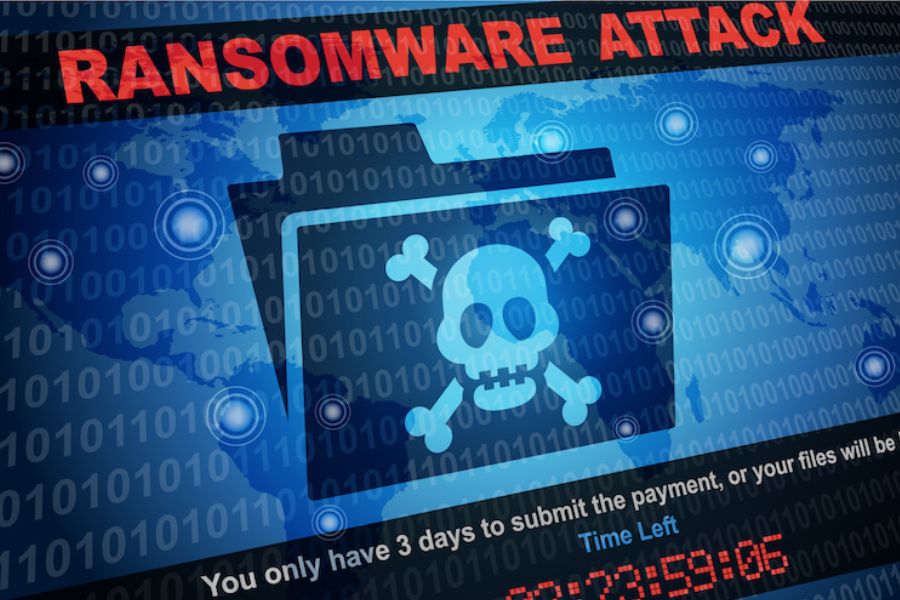

El ransomware es una de las amenazas más comunes en todos los sectores, incluido el del agua. Los ciberdelincuentes encriptan los datos de las organizaciones y exigen un pago para restaurarlos, lo que puede paralizar las operaciones y causar pérdidas financieras significativas.

Los ataques de phishing y la ingeniería social se aprovechan de la confianza de los empleados para obtener acceso no autorizado a los sistemas de la organización. Los ciberdelincuentes pueden enviar correos electrónicos falsos o llamar por teléfono haciéndose pasar por empleados legítimos para engañar a las víctimas y obtener credenciales de acceso.

Los ataques de denegación de servicio distribuido (DDoS) inundan los sistemas con tráfico malicioso, lo que puede provocar interrupciones en el servicio y hacer que los sistemas sean inaccesibles.

El malware, que incluye virus, gusanos y troyanos, puede infectar los sistemas de una organización y permitir a los atacantes robar datos, controlar sistemas o causar daños.

Las vulnerabilidades en el software, como las aplicaciones y los sistemas operativos, pueden ser explotadas por los ciberatacantes para obtener acceso no autorizado a los sistemas.

Los ciberatacantes pueden atacar a los proveedores de una organización para comprometer la cadena de suministro y acceder a los sistemas de la organización.

La creciente utilización de dispositivos IoT en la agricultura y la producción alimentaria introduce nuevas vulnerabilidades.

Cadena de suministros

Normativa de ciberseguridad en el sector alimentación

Aunque no se centra específicamente en la ciberseguridad, esta normativa de la FDA estadounidense exige a las empresas alimentarias que implementen medidas para garantizar la seguridad alimentaria, lo que incluye aspectos de ciberseguridad.

La protección de datos personales de los consumidores es fundamental en el sector alimentario, y el GDPR establece los requisitos legales para ello.

Proporciona un marco general para gestionar el riesgo cibernético en cualquier organización, incluyendo el sector alimentario.

Soluciones

Nuestras Soluciones

en Ciberseguridad

Novedades

Tendencias y Noticias

del Sector Cadena de Suministros

La cadena de suministro es un ecosistema dinámico y en constante evolución, moldeado por factores tecnológicos, económicos y geopolíticos. A continuación, exploraremos algunas de las tendencias más relevantes y las últimas noticias que están dando forma a este sector:

Digitalización y Automatización

La IA está transformando la gestión de la cadena de suministro, optimizando rutas, pronosticando la demanda y mejorando la eficiencia en la toma de decisiones.

La adopción de robots y sistemas automatizados está creciendo en áreas como la logística, el embalaje y la inspección de calidad.

Los sensores y dispositivos IoT permiten rastrear y monitorear los productos a lo largo de toda la cadena de suministro, mejorando la visibilidad y la agilidad.

Esta tecnología ofrece una forma segura y transparente de rastrear productos y transacciones, lo que es especialmente útil en sectores como la alimentación y la farmacéutica. Resiliencia y Adaptabilidad.

La pandemia de COVID-19 ha acelerado la tendencia hacia la desglobalización, impulsando a las empresas a diversificar sus cadenas de suministro y reducir su dependencia de un solo mercado.

Las empresas están buscando formas de hacer sus cadenas de suministro más resilientes ante disrupciones como pandemias, desastres naturales y conflictos geopolíticos.

La capacidad de adaptarse rápidamente a los cambios en la demanda y las condiciones del mercado es cada vez más importante.

Ciberseguridad y Privacidad

La ciberseguridad en la cadena de suministro es un tema de creciente preocupación debido a la creciente interconexión de sistemas, la proliferación de dispositivos IoT y la sofisticación de los ciberataques. Los atacantes se aprovechan de las vulnerabilidades en toda la cadena, desde proveedores hasta clientes, para robar datos, interrumpir operaciones y causar daños financieros.

Amenazas Cibernéticas Emergentes

Ataques a la nube

La migración a la nube ha aumentado la superficie de ataque, con amenazas como la configuración incorrecta de los entornos cloud, el robo de credenciales y los ataques a las interfaces de programación de aplicaciones (API).

Ataques a dispositivos IoT

La proliferación de dispositivos IoT en la cadena de suministro los convierte en un objetivo atractivo para los atacantes. Estos dispositivos a menudo tienen vulnerabilidades de seguridad y pueden ser utilizados como puntos de entrada para acceder a redes más grandes.

Ataques de supply chain

Los atacantes comprometen a proveedores o socios de la cadena de suministro para introducir malware o puertas traseras en los sistemas de la empresa objetivo.

Ransomware como servicio

La aparición de ransomware como servicio ha facilitado que los ciberdelincuentes sin conocimientos técnicos lancen ataques sofisticados.

Noticias Recientes sobre Ciberseguridad en la Cadena de Suministro

Ataque a SolarWinds

Este masivo ataque de cadena de suministro en 2020 demostró la devastación que pueden causar los ataques a proveedores de software.

3CX Supply Chain Attack

En marzo de 2023, el proveedor de software VoIP 3CX fue víctima de un ataque dirigido por el grupo de hackers norcoreano Lazarus. Los atacantes comprometieron el software de escritorio de 3CX, que es utilizado por más de 600,000 empresas y 12 millones de usuarios diarios. El ataque permitió a los hackers distribuir malware a través de una actualización maliciosa del software, lo que puso en peligro datos confidenciales y credenciales de los usuarios.

MOVEit Attack

En mayo de 2023, las vulnerabilidades en el software de transferencia segura MOVEit fueron explotadas por atacantes, afectando a empresas como BBC y Norton. Estas brechas permitieron la manipulación de bases de datos y el robo de información sensible, causando importantes daños y pérdida de confianza en la cadena de suministro digital.

Ataques en Log4j

Aunque la vulnerabilidad en Log4j fue descubierta en 2021, sigue siendo explotada por actores malintencionados en 2023. Este fallo de seguridad ha sido utilizado para ataques de espionaje y crimen organizado, representando un peligro constante para las empresas que dependen de esta popular biblioteca de código abierto.

Sostenibilidad y Ética

Sostenibilidad

La demanda de productos y servicios sostenibles está impulsando a las empresas a adoptar prácticas más respetuosas con el medio ambiente, como la reducción de residuos, el uso de energías renovables y la optimización de las rutas de transporte.

Ética en la cadena de suministro

Los consumidores son cada vez más conscientes de las condiciones laborales y los impactos sociales de los productos que consumen. Las empresas están siendo presionadas para garantizar prácticas éticas en toda su cadena de suministro.

Mantente informado

de todas las novedades

En nuestro blog encontrarás toda la información relevante y actualidad de este y muchos otros temas interesantes.